Az informatika rohamos fejlődése maga után hozta a kibertérben jelentkező veszélyek megnövekedését is. A következő részben az előzőekben megismert támadási módszerek alkalmazását mutatom be konkrét, nagy visszhangot kiváltó események bemutatása révén. A lista természetesen a teljesség igénye nélkül készült, a következő felsorolásban elsősorban az Európán kívüli támadások élveznek elsőbbséget, közülük is főként a nemzetközi kapcsolatokra hatást gyakorló támadásokat veszem sorba.

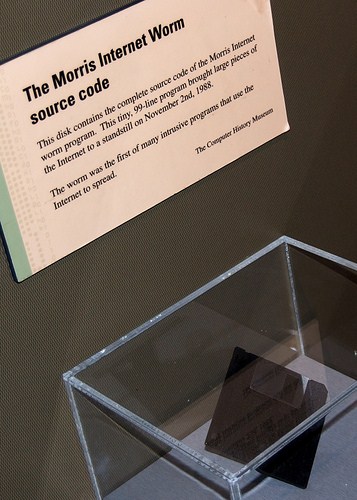

A Morris-féreg:

A világ talán legelső híressé vált kibertámadása Robert Tapan Morris amerikai informatikus nevéhez kötődik, aki elmondása szerint csak fel akarta térképezni a világháló méretét és kapacitását[1]. A feltérképezés során azonban több mint 6000 számítógépet fertőzött meg vírussal, amely a támadás idején, azaz 1988-ban az internettel rendelkező gépek majdhogynem 10%-át jelentette[2]. A kár becsült értéke 100 000 és 10 000 000 amerikai dollár között alakult, amely elég nagy intervalluma a pontos kár meghatározására. A kibertámadások okozta anyagi károk hozzávetőleges felbecsülése azonban ma is problémát jelent, ez nem csak a gyerekcipőben járó internet és számítógépek korában volt jellemző. A Morris-féreg esete felhívta a nemzetközi közösség figyelmét arra, hogy az internet többé már nem az a hely, ahol mindenki ismer mindenkit, és az ott megjelenő szándékok mindig pozitív jellegűek. Robert Tapan Morris volt az első ember a világ, akit számítógépes bűncselekmény elkövetése miatt elítéltek, méghozzá az 1986-as Computer and Abuse Act (Számítógéppel elkövetett csalás és visszaélés) törvény értelmében[3].

Moonlight Maze

Az eset az 1999-es évhez kötődik, mikor is ismeretlen támadók sikeresen bejutottak az amerikai védelmi minisztérium, a Pentagon számítógépes hálózatába, és ezres nagyságrendben loptak el katonai akciókhoz kapcsolódó anyagokat. Amikor a szakembereknek feltűntek a számítógépes kémkedés jelei, akkor már a behatolók két éve látogatták rendszeresen a hálózatot. A nyomozás során sikerült felderíteni azokat a forrásokat, ahonnan ezek a támadások indultak, de a konkrét támadók kilétére azóta sem derült fény. Az akció a Moonlight Maze (Holdfénylabirintus) nevet kapta, és a nyomok egészen Oroszországig vezettek, de az orosz államvezetés tagadta, hogy köze lett volna az esethez[4].

A Moonlight Maze jelentős fordulópontot jelentett a kibertámadások és kiberhadviselés történetében, ugyanis ez az első olyan számítógépes kémkedés a világon, mely már állami szereplőket is érintett. Az Egyesült Államokban 1999 során történt esetben – a Morris-féreg esetével ellentétben – már nem „csak” a civil lakosság számítógépeibe hatoltak be kártevő vírusok, hanem a játszma állami szintre lépett. A Pentagon a biztonság szimbólumaként jelenik meg a világon mindenhol, amelyet tényleges támadás ért egy másik állam által, ha ezt végül nem is sikerült teljes mértékben bizonyítani. Egy olyan állami szereplő jelent meg a kiberkémkedésben, amely pár évvel korábban még ellenségként viszonyult a megtámadott országgal szemben, és ezzel rendkívül kényessé tette a helyzetet. További fontos tanulsága a történetnek, hogy felhívta a szakemberek figyelmét arra, hogy a kibertérben előforduló veszélyek csoportját már nem csupán a rendszerben kárt okozó vírusok jelentik, hanem akár titkos állami dokumentumok eltulajdonítása is. A kinetikus hadviselés[5] eddigi egyeduralmát azonban egyre inkább kezdte megtörni az utóbbi években megjelenő aszimmetrikus hadviselés megjelenése, mely olyan tényezőket vonultat fel, mint a keletkezett károk mértékének és az ellenség kilétének nehezen beazonosíthatósága[6].

Titan Rain

Az új évezred alkonyán új típusú támadások indultak meg a kibertér keretein belül. Ezek a támadások abban különbözteek elődjeiktől, hogy a szándékos károkozás ezúttal nem élvezett prioritást a támadó részéről. Sokkal fontosabb volt a célpont erőforrásainak feltérképezése. A legnagyobb visszhangot a Titan Rain (Titán eső) nevű akció kapta, amelyet sokkal inkább nevezhetünk támadássorozatnak, mint egyszeri csapásnak. A Titan Rain is illeszkedik az előbb felvázolt struktúrához, mivel jelen esetben a cél az Egyesült Államok védelmi rendszerének tanulmányozása és feltérképezése volt[7]. A támadássorozatot végül egyértelműen kínai hackerekhez kötötte az amerikai vezetés, bár – ahogy azt a kibertámadások zömében tapasztalható – egyértelműen nem volt bizonyítható. A támadás során körülbelül 10-20 terrabyte-nyi adatot töltöttek le a szerverekről, és még 2005-ben is tapasztalhatók voltak több amerikai nagyvállalatnál vagy épp a NASA rendszerében történt kínai oldalról érkező behatolások, habár az első jelekre már 2002-ben felfigyeltek az amerikaiak[8]. Ezzel az akcióval újabb nemzetközi szereplővel bővült a kibertámadásokban résztvevő szereplők köre. Kína jelenleg is benne van az első három országban, ahonnan napi szinten a legtöbb kibertámadás indul globális szinten[9].

Stuxnet

A Stuxnet talán az egyik olyan számítógépes féreg, amelyről a legtöbben hallottak a világon. 2010 júniusában észlelték a féreg működését, amely szintén új fejezetet jelentett a kibertámadások történetében, ugyanis ez az első olyan rosszindulatú program, amely elsősorban ipari létesítmények vezérlő szoftvereibe hatolt be, és ott fejtette ki rendkívül kártékony hatását. Ez alatt pedig az ipari vezérlőrendszerek automatikus programjainak újraprogramozását kell érteni[10]. A támadás módszerét tekintve is eltért az addig tapasztalt DoS támadásoktól, bankkártyaadatok eltulajdonításától, különböző rosszindulatú vírusok rendszert tönkre tevő tevékenységeitől. Az elemzők szerint a Stuxnet névre keresztelt program négy zero-day bug-ot, magyarul nulladik napi támadást használt. Kovács László és Sipos Marianna az alábbi meghatározást használja a zero-day bug támadásra: „A kifejezést azokra a számítógépes biztonsági fenyegetésekre (hibákra) használják a szakemberek, amelyek egy adott számítógépes alkalmazás még felfedezetlen, nem publikált sebezhetőségét jelentik.”[11] A Stuxnet azért is jelentett különösen nagy problémát, mivel egy rosszindulatú program általában csak egy ilyen biztonsági rést használ ki, míg a Stuxnet ezt a számot egyből négyre növelte.

További érdekességet jelent még a program specializál mivolta, mivel csak Windows operációs rendszeren futott, és csak egyetlen cég (Siemens) gyártotta a főként nehézipari szektorban működő ipari vezérlő rendszereket[12]. Egy alig fél megabyte-nyi programról van szó, amelynek működését elsőként a Fehéroroszországban működő informatikai biztonsággal foglalkozó vállalat, a Virus Blok Ada vett észre. A támadás fő elszenvedője Irán volt, azon belül is többek között a Busherben és Natanzban működő nukleáris létesítmények illetve urándúsítók. A Stuxnet beazonosítását követő időszakban több találgatás is világot látott annak fényében, hogy ki állhatott a támadássorozat mögött. 2011-ben megjelent egy cikk a New York Timesban, mely egyértelműen Izraelt jelölte meg a Stuxnet felelősévé. Az állítást többek között arra alapozták, hogy a férget Dimonában, azaz az izraeli atomkutatás központjában tesztelték. Mindeközben Hillary Clinton, aki ebben az időben az USA külügyminiszteri posztját töltötte be, annak a reményének adott hangot, hogy a fertőzés több évvel visszavetheti az iráni atomprogramot[13].

A Stuxnet kódjához nagymértékben hasonlóságot mutató Duqu nevű kártevő program felfedezése a CrySyS Adat- és Rendszerbiztonság laborhoz kötődik, amely a Budapesti Műszaki Egyetem Híradástechnikai Tanszékén működik. Elmondásuk szerint, akik a Duqut kifejlesztették, azok hozzáférést kaptak a Stuxnet forráskódjához, mely olyan találgatásokat is elindított, miszerint ugyanaz a kb. 15-20 fős csoport hozta létre, mint akik pár évvel korábban a Stuxnetet[14].

[1] NATO Tükör (é.n.): Cyber Timeline. http://www.nato.int/docu/review/2013/Cyber/timeline/HU/index.htm (Letöltés dátuma: 2016. március 29.)

[2] Haizler, Omry: The United States’ Cyber Warfare History: Implications on Modern Cyber Operational Structures and Policymaking. Cyber, Intelligence, Security, 2017/1. szám pp.31-46. http://www.css.ethz.ch/content/dam/ethz/special-interest/gess/cis/center-for-securities-studies/resources/docs/INSS_Cyber%201_1_final.pdf (Letöltés dátuma: 2017. április 16.)

[3] Uo.

[4] Haizler, 2007.

[5] A kinetikus hadviselés általában a klasszikus hadviselési módszerekkel, fegyverekkel és manőverekkel jellemezhető. (Forrás: Rózsa Tibor: A befolyásolás művészete. Hadtudományi Szemle, 2014/2. szám pp. 44-53. http://epa.oszk.hu/02400/02463/00023/pdf/EPA02463_hadtudomanyi_szemle_2014_02_044-053.pdf Letöltés dátuma: 2017. március 29.)

[6] Haizler, 2017.

[7] Berki Gábor: A kibertéri konfliktusok változásai. Hadmérnök, 2013/1. szám. pp. 173-185. http://hadmernok.hu/2013_1_berkig.pdf (Letöltés dátuma: 2017. március 29.)

[8] Kovács, 2009.

[9] Norse (2017): Map. http://map.norsecorp.com/#/ (Letöltés dátuma: 2017. március 29.)

Oxford Dictionaries (é.n.): Where is the origin of ’cyber’? http://blog.oxforddictionaries.com/2015/03/cyborgs-cyberspace-csi-cyber/ (Letöltés dátuma: 2017. március 18.)

[10] Kovács László – Sipos Marianna: A Stuxnet és ami mögötte van: Tények és a cyberháború hajnala. Hadmérnök, 2010/4. szám. pp. 163-172. http://hadmernok.hu/2010_4_kovacs_sipos.pdf (Letöltés dátuma: 2017. március 30.)

[11] Uo.

[12] Berzsenyi Dániel – Szentgáli Gergely (2010): STUXNET: a virtuális háború hajnala. http://old.biztonsagpolitika.hu/?id=16&aid=932&title=stuxnet-a-virtualis-haboru-hajnala (Letöltés dátuma: 2017. március 30.)

[13] Kovács – Sipos, 2010.

[14] Gálffy Csaba (2011): Budapesti csapat találta meg a Stuxnet utódját. https://www.hwsw.hu/hirek/47582/duqu-crysys-biztonsag-stuxnet-bme-muszaki-egyetem-symantec.html (Letöltés dátuma: 2017. március 30.)

A bejegyzés trackback címe:

Kommentek:

A hozzászólások a vonatkozó jogszabályok értelmében felhasználói tartalomnak minősülnek, értük a szolgáltatás technikai üzemeltetője semmilyen felelősséget nem vállal, azokat nem ellenőrzi. Kifogás esetén forduljon a blog szerkesztőjéhez. Részletek a Felhasználási feltételekben és az adatvédelmi tájékoztatóban.